保护狗狗安全

- 文件大小:189.94MB

- 界面语言:简体中文

- 文件类型:Android

- 授权方式:5G系统之家

- 软件类型:主题下载

- 发布时间:2025-04-28

- 运行环境:5G系统之家

- 下载次数:164

- 软件等级:

- 安全检测: 360安全卫士 360杀毒 电脑管家

系统简介

你有没有想过,那些我们每天离不开的软件,它们是如何保护自己的安全呢?想象如果它们没有穿上一件结实的“防弹衣”,那我们的个人信息、隐私,甚至整个网络世界,都可能面临一场灾难。今天,就让我带你走进软件安全保护的设计方案,看看它们是如何在虚拟的世界里,守护我们的信息安全。

一、软件安全的“守护神”:代码混淆

你知道吗?软件安全的第一道防线,就是代码混淆。这就像给软件穿上了一件隐身衣,让那些想要破解它的人,找不到任何线索。那么,什么是代码混淆呢?

简单来说,代码混淆就是将软件的源代码转换成一种难以理解的形式,但又不改变其功能。这样,即使有人拿到了你的软件,也无法轻易看懂它的内部逻辑,更别提破解了。

现在,让我来给你揭秘代码混淆的几种“绝招”:

1. 字符串加密:将软件中的字符串进行加密处理,比如将“用户名”变成“aW5jb21l”,这样即使有人看到了,也不知道它代表什么意思。

2. 控制流平坦化:将软件中的控制流打乱,让程序的执行路径变得复杂,增加破解难度。

3. 指令替换:将软件中的指令进行替换,比如将“加法”指令替换成“减法”指令,这样即使有人看懂了代码,也无法理解其真正的功能。

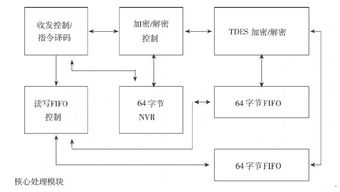

二、软件安全的“铜墙铁壁”:硬件加密

除了代码混淆,软件安全还有一道强大的防线——硬件加密。这就像给软件安装了一扇坚不可摧的“铜墙铁壁”,让那些想要破解它的人,望而却步。

硬件加密,就是利用硬件设备,对软件进行加密保护。常见的硬件加密方式有以下几种:

1. 安全芯片:在硬件设备中集成安全芯片,对软件进行加密存储和运行。

2. USB安全令牌:使用USB安全令牌,对软件进行加密和解密。

3. 智能卡:使用智能卡,对软件进行加密和解密。

这些硬件加密方式,都能有效地保护软件的安全,防止他人非法访问和破解。

三、软件安全的“千里眼”:入侵检测

软件安全,还需要一双“千里眼”,及时发现并阻止恶意攻击。这双“千里眼”,就是入侵检测系统。

入侵检测系统,可以实时监控软件的运行状态,一旦发现异常行为,就会立即发出警报,并采取措施阻止攻击。常见的入侵检测方式有以下几种:

1. 异常检测:通过分析软件的运行数据,发现异常行为,从而判断是否存在攻击。

2. 误用检测:通过分析软件的运行日志,发现恶意攻击的特征,从而判断是否存在攻击。

3. 基于行为的检测:通过分析软件的运行行为,发现恶意攻击的特征,从而判断是否存在攻击。

这些入侵检测方式,都能有效地保护软件的安全,防止恶意攻击对软件造成破坏。

四、软件安全的“守护天使”:安全运维

软件安全还需要一位“守护天使”——安全运维。安全运维,就是负责软件的安全管理和维护,确保软件始终处于安全状态。

安全运维的主要工作包括:

1. 安全配置:对软件进行安全配置,确保软件的运行环境安全。

2. 漏洞修复:及时发现并修复软件中的漏洞,防止恶意攻击。

3. 安全审计:对软件的安全运行进行审计,确保软件的安全。

这些安全运维工作,都能有效地保护软件的安全,防止软件出现安全问题。

起来,软件安全保护设计方案就像一座坚不可摧的堡垒,守护着我们的信息安全。在这个虚拟的世界里,它们是我们最可靠的“守护神”。所以,让我们一起感谢这些默默无闻的“守护天使”,为我们守护着信息安全,让我们的生活更加美好!

常见问题

- 2025-12-18 宝宝居家安全下载安装

- 2025-12-18 zzzfun免费动漫软件官方版2024下载最新

- 2025-12-18 ez短信安卓下载

- 2025-12-18 快来潮物盒软件安卓手机版下载官方版

主题下载下载排行

其他人正在下载

- 幕后沙盒

- 快速摩托车狂飙

- 模拟人类不败作战

- 闲置早餐摊

- 我是大橘猫游戏

- 魔笛MAGI 摩尔迦娜XP主题+Win7主题

- 轻音少女 秋山澪XP主题+Win7主题

- 海贼王 乌索普XP主题+Win7主题

- 学园默示录 毒岛冴子XP主题+Win7主题+Win8主题

- 太阳的后裔双宋CP唯美主题